O mercado DeFi oferece aos investidores inúmeras oportunidades de obter lucros, mas ainda existem muitos perigos potenciais de ataques como explorações, golpes de saída e ataques sanduíche. Eles podem ser explorados e causar danos ao patrimônio de usuários e investidores.

Então, o que é um ataque sanduíche? Como reconhecer e prevenir ataques de sanduíche?

O que é Ataque Sanduíche?

Um ataque sanduíche (ou ataque sanduíche) é uma forma de ataque frontal que geralmente ocorre no mercado de criptomoedas e tem como alvo as transações pendentes dos usuários para fins lucrativos.

* Front-run é o ato de aproveitar o fato de saber antecipadamente que uma transação futura pode afetar o preço de um ativo e colocar pedidos antes dessa transação para obter lucro.

Os invasores aproveitam a transparência da tecnologia blockchain para rastrear transações na cadeia e detectar transações pendentes que precisam ser processadas. Em seguida, ele executa negociações antes e depois das transações pendentes do usuário para manipular o preço do ativo e lucrar com a diferença de preço.

Essa forma de ataque se parece com a imagem em que as transações do invasor e do usuário são colocadas juntas , com a transação pendente da vítima no meio.

A maioria dos ataques sanduíche ocorre em protocolos AMM, principalmente como Uniswap, Sushiswap… devido às limitações arquitetônicas desse tipo de produto.

Impacto do ataque sanduíche

O ataque sanduíche não é comum quando comparado a outras formas de ataque, como exploit , exit scam … No entanto, pode impactar e causar danos significativos ao valor da propriedade dos usuários.

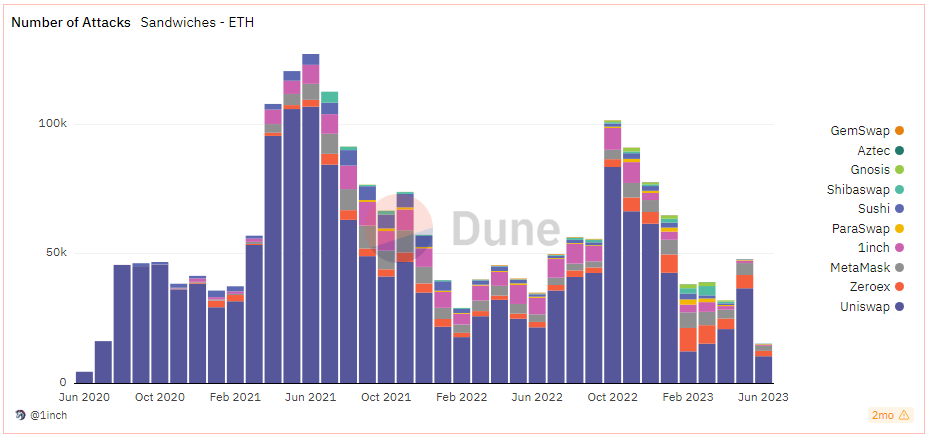

De acordo com a EigenPhi , o número total de transações atacadas por sanduíche no Ethereum em julho de 2023 atingiu 140.598, com mais de 73.000 vítimas e perdas totais de mais de US$ 2 milhões.

Além disso, o ataque sanduíche afeta muito os protocolos AMM no Ethereum em termos de garantia dos direitos do usuário. Os dados também mostram que o Uniswap é o protocolo AMM mais direcionado em ataques sanduíche desde que essa forma tomou forma em junho de 2020.

O fato de que os atacantes sanduíche visam esses protocolos AMM fará com que o preço do token no pool suba. Aumenta os custos de transação do usuário e reduz o valor dos ativos convertidos por serem executados antes da transação.

Como funciona o ataque Sanduíche?

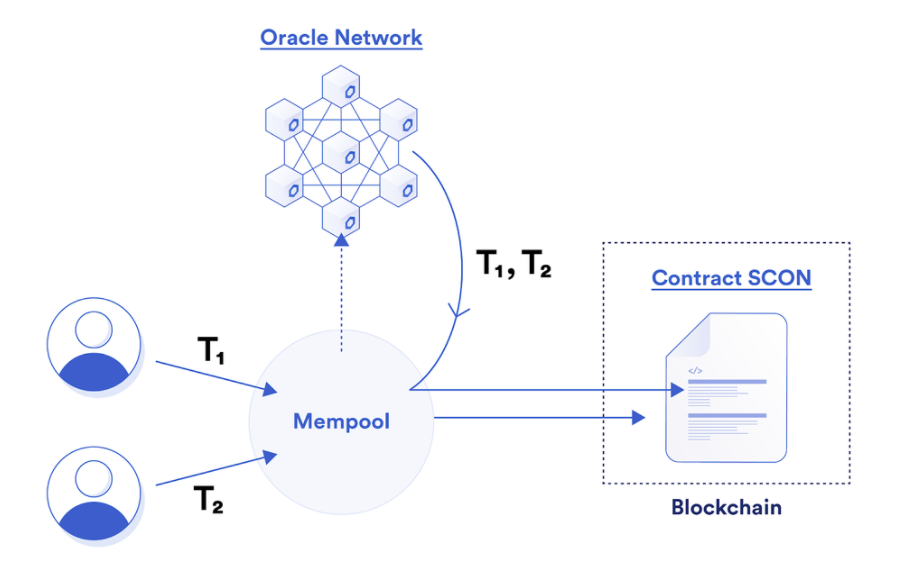

O invasor aproveitará o formulário MEV para obter informações sobre as transações que estão no mempool, a partir das quais poderá escolher as transações pendentes conforme desejar e realizar o ataque.

Alguns termos que você precisa saber

Um invasor aproveitará os seguintes fatores para realizar um ataque sanduíche:

- MEV (Maximum Extractable Value) : é o lucro que os mineradores obtêm ao aproveitar seu poder. Assim, os mineradores não precisam processar transações de acordo com o horário em que um usuário faz um pedido na cadeia, mas podem priorizar transações que pagam taxas mais altas. Isso permite que os mineradores “ganhem o máximo possível” dos usuários por meio do pedido de transações. Como resultado, as taxas de transação na rede e a derrapagem aumentam.

- Mempool : (abreviação de “memory” e “pool”) – uma sala de espera que armazena temporariamente transações aguardando validação para colocar na rede blockchain .

Processo de Ataque Sanduíche

Normalmente, o processo básico para um ataque sanduíche é o seguinte:

Etapa 1: os usuários fazem transações no AMM

Quando há muitas transações sendo feitas ao mesmo tempo, é provável que a rede fique congestionada. As transações pendentes serão colocadas no mempool e aguardarão a validação.

Etapa 2: o invasor encontra a transação de destino

Os invasores usam bots para verificar as transações no mempool. Normalmente, transações de grande valor serão notadas por eles.

Etapa 3: o invasor executa a transação do usuário

Depois de identificar o alvo, o invasor usará o bot para executar uma transação de usuário semelhante. No entanto, eles pagarão uma taxa de gás mais alta para que a transação seja pré-validada.

Neste ponto, o invasor aumentou com sucesso o preço do token. Quando o pedido pendente de um usuário for aprovado, ele receberá menos tokens e um custo maior do que o esperado.

Etapa 4: o invasor executa a ordem de venda e obtém lucro

Imediatamente após a compra bem-sucedida, o invasor executará uma ordem de venda (back-run) a um preço alto para lucrar com a diferença.

Tipos de ataques sanduíche

Os ataques sanduíche podem assumir duas formas:

- Ataque front-run e back-run com transações pendentes.

- Retirada de liquidez.

ataque frontal

Em um ataque sanduíche, um invasor encontrará uma transação pendente em qualquer rede, como Ethereum . O invasor então executa a transação do usuário e simultaneamente coloca um pedido depois que o usuário negocia (back-run) e a transação pendente estará no meio.

O objetivo de colocar 2 ordens primeiro e depois gira em torno da transação pendente do usuário para manipular os preços dos ativos. Isso ajuda o invasor a explorar a volatilidade da taxa do par de negociação no pool e lucrar com a diferença.

Retirada de liquidez

A semelhança entre um saque de liquidez e um ataque front-run está na primeira etapa: verificar as transações pendentes. No entanto, esta forma de ataque também tem várias outras etapas:

Passo 1: Atacante retira liquidez

O usuário executa o comando swap X para Y no AMM.

O invasor procura transações pendentes e identifica o alvo. O invasor drena a liquidez do par de negociação XY antes que o pedido do usuário seja validado. Isso faz com que o deslizamento aumente e o usuário receba um token cujo valor é menor que a estimativa.

Etapa 2: o invasor adiciona novamente a liquidez para que a derrapagem no pool seja baixa.

Etapa 3: o invasor vende ativos e obtém lucro

Por fim, ele fará uma venda retroativa logo após a negociação do usuário e obterá lucro.

Como reconhecer o ataque Sandwich

Os ataques sanduíche são relativamente difíceis de identificar para os usuários, pois podem ser mal interpretados como altas taxas devido ao congestionamento da rede.

Reconhecer um ataque sanduíche requer que o usuário esteja equipado com algum conhecimento de verificação de informações relacionadas à transação, como taxas de combustível, derrapagem, taxa de câmbio que o usuário deseja trocar etc.

Em vez disso, entender como evitar é uma medida mais eficaz.

Como evitar o ataque sanduíche

O ataque sanduíche avisado por Vitalik Buterin se tornará perigoso para o mercado DeFi desde 2018 e se tornou realidade.

A forma de ataque sanduíche depende principalmente da arquitetura dos protocolos AMM, por isso é difícil ter métodos específicos para impedir completamente esses ataques.

No entanto, muitos projetos desenvolveram produtos, serviços e modelos para ajudar os usuários a evitar ataques sanduíche.

Produtos e serviços de prevenção de ataque sanduíche

Alguns protocolos e tecnologias de desenvolvimento de produtos podem melhorar a resistência a ataques sanduíche, como:

- Flashbots : Uma organização que pesquisa e desenvolve soluções para ajudar a mitigar o impacto dos MEVs. Em particular, o Flashbot Protect é um produto que ajuda a proteger os usuários de transações front-run e ataques sanduíche.

- Implemente modelos AMM com mecanismos inovadores: alguns protocolos implementam um novo mecanismo AMM para evitar ataques Sandwich, garantir desvios de preços limitados (geralmente em torno de 0,1%) e limitar os tokens de manipulação de preços.

- Chainlink FSS : Uma solução oracle para determinar a ordem das transações na cadeia. Chainlink FSS ajuda a reduzir o impacto de ataques sanduíche pelo mecanismo FCFS, a primeira transação será processada primeiro.

- EIP-1559 : Uma atualização da rede Ethereum com a criação de uma taxa básica para cada transação na rede, os usuários podem aumentar as taxas de gás para priorizar as transações. O EIP-1559 ajudará as transações a serem feitas mais rapidamente, reduzindo a latência na validação.

- MEVBlocker : Uma forma de proteção do usuário contra MEV (como ataque sanduíche) criada pela cooperação de Balancer, ShapeShift, ParaSwap… MEVBlocker pode proteger usuários contra front-run, mas não pode processar transações.

- Alchemist : mistX.io é o AMM da Alchemist, operando na rede do Flashbot, ajudando os usuários a enviar transações semelhantes ao pacote de transações do Flashbot.

Como se proteger contra o ataque Sandwich

Existem duas medidas simples para ajudar os usuários a se defenderem contra ataques sanduíche:

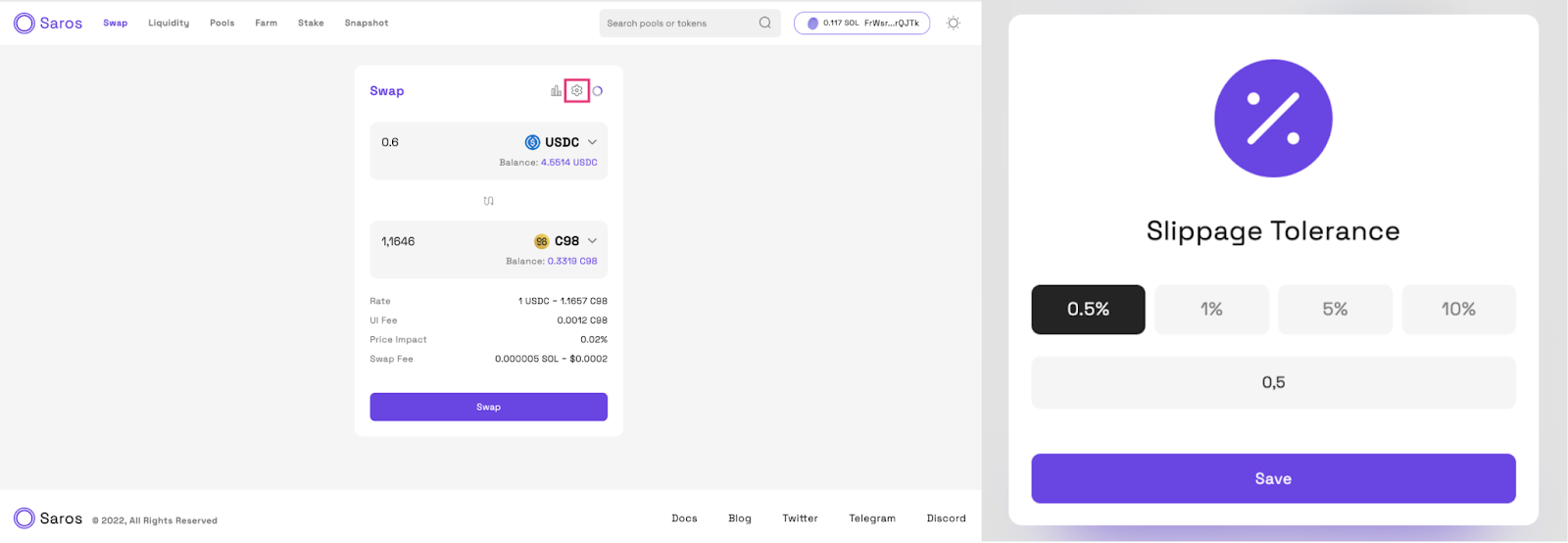

- Ajustar o mínimo de derrapagem : os bots ao fazer negócios também afetarão o preço, portanto, ajustar o mínimo de derrapagem (cerca de 2%) poderá evitar o risco de ataques sanduíche. No entanto, um baixo ajuste de derrapagem pode fazer com que as negociações demorem mais ou falhem e incorram em taxas.

- Transações divididas : os invasores sanduíche tendem a se interessar por transações de alto valor para lucros elevados. Em vez de fazer muitas transações grandes ao mesmo tempo, o usuário pode dividi-lo em muitas transações menores, o que reduzirá a atenção da transação do bot front-run porque o valor que eles podem minerar será menor.

Quer se manter atualizado em tudo o que é relevante no mundo cripto? O CriptoElite tem uma comunidade no Telegram em que você pode ler em primeira mão as notícias relevantes e conversar com outros entusiastas em criptomoedas. Confira!.

Todas as informações contidas em nosso site são publicadas de boa fé e apenas para fins de informação geral. Qualquer ação que o leitor tome com base nas informações contidas em nosso site é por sua própria conta e risco.